Se recomienda a los usuarios de Google Chrome en Windows que deshabiliten las descargas automáticas en el navegador web para proteger los datos de autenticación contra una nueva amenaza descubierta recientemente.

El navegador Chrome es el navegador más popular en este momento en dispositivos de escritorio. Está configurado para descargar archivos seguros automáticamente al sistema del usuario sin aviso por defecto.

Cualquier archivo que descarguen los usuarios de Chrome que pase las comprobaciones de navegación segura de Google aterrizará en el directorio de descarga predeterminado automáticamente. Los usuarios de Chrome que deseen elegir la carpeta de descarga para las descargas deben cambiar ese comportamiento en las opciones.

El nuevo ataque, descrito en detalle en el sitio web del Código de Defensa, combina el comportamiento de descarga automática de Chrome con los archivos de comandos de Windows Explorer Shell que tienen la extensión de archivo .scf.

El formato antiguo es un archivo de texto sin formato que incluye instrucciones, generalmente una ubicación de icono y comandos limitados. Lo que es particularmente interesante sobre el formato es que puede cargar recursos desde un servidor remoto.

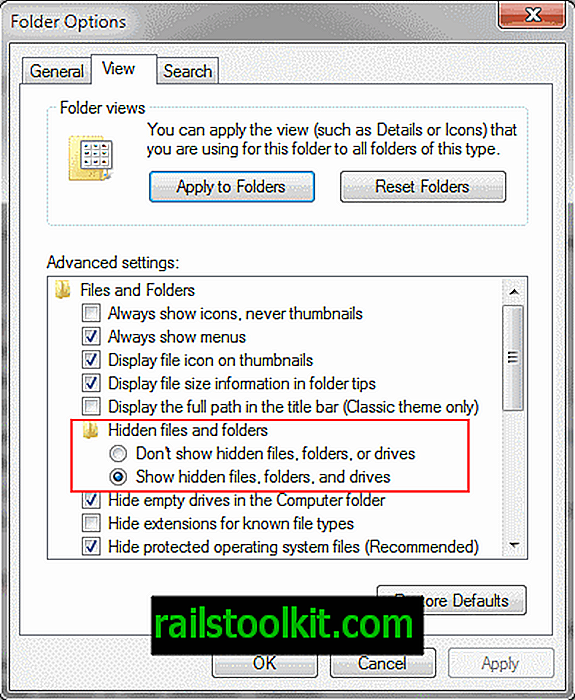

Aún más problemático es el hecho de que Windows procesará estos archivos tan pronto como abra el directorio en el que están almacenados, y que estos archivos aparezcan sin extensión en el Explorador de Windows, independientemente de la configuración. Esto significa que los atacantes podrían ocultar fácilmente el archivo detrás de un nombre de archivo disfrazado como image.jpg.

Los atacantes usan una ubicación de servidor SMB para el icono. Lo que sucede entonces es que el servidor solicita autenticación y que el sistema lo proporcionará. Si bien se envían hashes de contraseñas, los investigadores señalan que descifrar esas contraseñas ya no debería llevar décadas, a menos que sean del tipo complejo.

Con respecto a la viabilidad de descifrado de contraseñas, esto mejoró enormemente en los últimos años con el craqueo basado en GPU. El benchmark de hashcat NetNTLMv2 para una sola tarjeta Nvidia GTX 1080 es de alrededor de 1600 MH / s. Eso es 1.6 billones de hashes por segundo. Para una contraseña de 8 caracteres, las plataformas de GPU de 4 de esas tarjetas pueden pasar por un espacio de teclas completo de caracteres alfanuméricos superiores / inferiores + caracteres especiales más utilizados ( # $% &) en menos de un día. Con cientos de millones de contraseñas filtradas como resultado de varias infracciones en los últimos años (LinkedIn, Myspace), el descifrado basado en reglas de la lista de palabras puede producir resultados sorprendentes contra contraseñas complejas con más entropía.

La situación es aún peor para los usuarios de máquinas con Windows 8 o 10 que se autentican con una cuenta de Microsoft, ya que la cuenta proporcionará al atacante acceso a servicios en línea como Outlook, OneDrive u Office365 si el usuario lo utiliza. También existe la posibilidad de que la contraseña se reutilice en sitios que no son de Microsoft.

Las soluciones antivirus no están marcando estos archivos en este momento.

Así es como cae el ataque

- El usuario visita un sitio web que empuja una unidad por descarga al sistema del usuario o hace que haga clic en un archivo SCF especialmente preparado para que se descargue.

- El usuario abre el directorio de descarga predeterminado.

- Windows verifica la ubicación del icono y envía datos de autenticación al servidor SMB en formato hash.

- Los ataques pueden usar listas de contraseñas o ataques de fuerza bruta para descifrar la contraseña.

Cómo proteger su sistema contra este ataque

Una opción que tienen los usuarios de Chrome es deshabilitar las descargas automáticas en el navegador web. Esto evita la conducción por descargas y también puede evitar descargas accidentales de archivos.

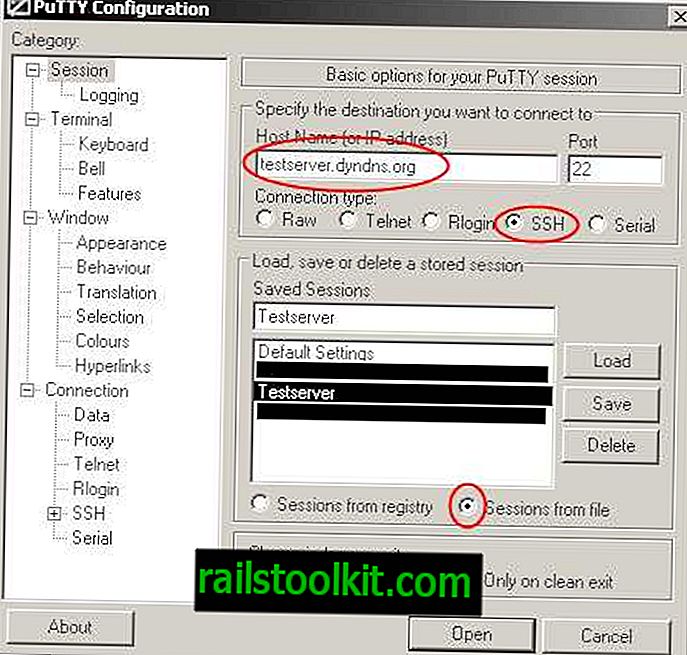

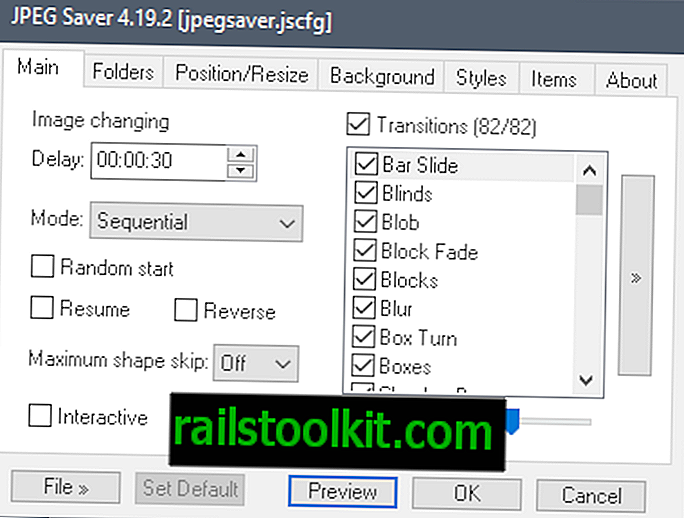

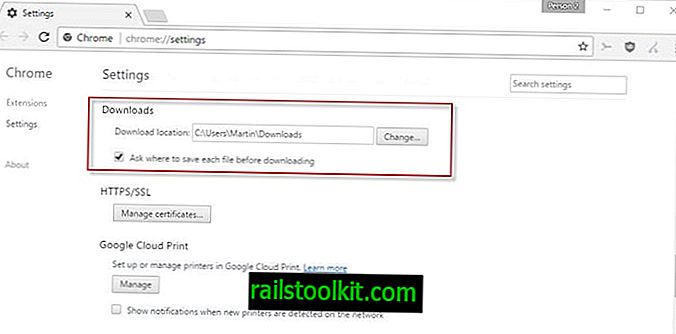

- Cargue chrome: // settings / en la barra de direcciones del navegador.

- Desplácese hacia abajo y haga clic en el enlace "Mostrar configuración avanzada".

- Desplácese hacia abajo a la sección de Descargas.

- Marque la preferencia "Preguntar dónde guardar cada archivo antes de descargar".

Chrome le pedirá una ubicación de descarga cada vez que se inicie una descarga en el navegador.

Advertencias

Si bien agrega una capa de protección al manejo de descargas de Chrome, los archivos SCF manipulados pueden aterrizar de diferentes maneras en los sistemas de destino.

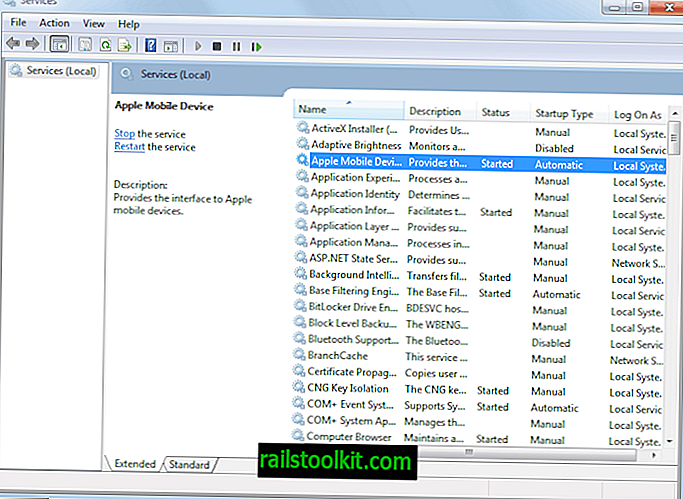

Una opción que tienen los usuarios y administradores es bloquear los puertos utilizados por el tráfico SMB en el firewall. Microsoft tiene una guía que puede usar para eso. La compañía sugiere bloquear la comunicación desde y hacia Internet a los puertos SMB 137, 138, 139 y 445.

Sin embargo, el bloqueo de estos puertos puede afectar a otros servicios de Windows, como el servicio de fax, la cola de impresión, el inicio de sesión de red o el uso compartido de archivos e impresiones.

Ahora usted : ¿Cómo protege sus máquinas contra las amenazas SMB / SCF?