Comenzaron a surgir informes en Internet sobre una vulnerabilidad de seguridad crítica en el popular reproductor multimedia VLC Media Player.

Actualización : VideoLAN confirmó que el problema no era un problema de seguridad en VLC Media Player. Los ingenieros detectaron que el problema fue causado por una versión anterior de la biblioteca de terceros llamada libebml que se incluyó en versiones anteriores de Ubuntu. El investigador usó esa versión anterior de Ubuntu aparentemente. Final

Sam Rutherford, de Gizmodo, sugirió que los usuarios desinstalen VLC de inmediato y el tenor de otras revistas y sitios tecnológicos fue idéntico en su mayor parte. Los titulares e historias sensacionalistas generan muchas páginas vistas y clics, y esa es probablemente la razón principal por la que a los sitios les gusta hacer uso de ellos en lugar de centrarse en titulares y artículos que no son tan sensacionalistas.

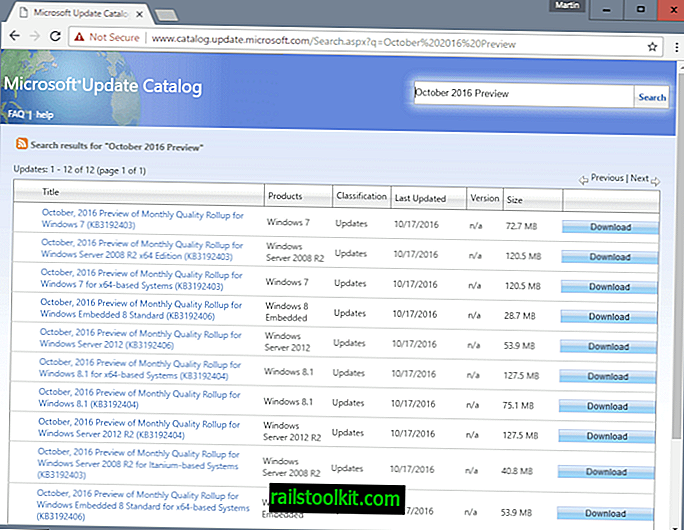

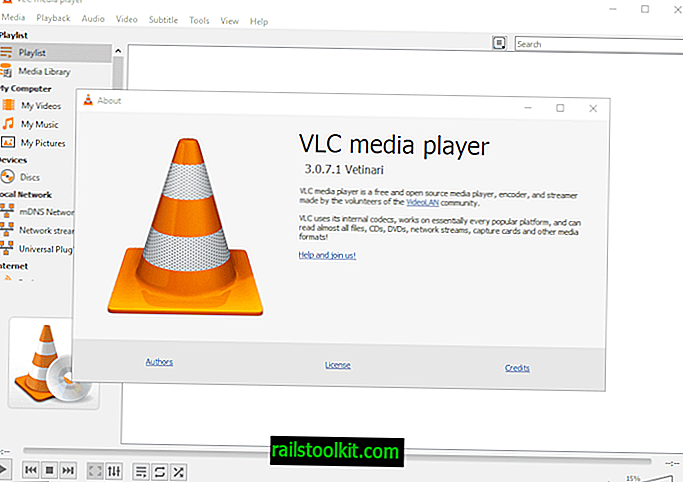

El informe de error, presentado bajo CVE-2019-13615, califica el problema como crítico y afirma que afecta a VLC Media Player 3.0.7.1 y a versiones anteriores del reproductor multimedia.

Todas las versiones de escritorio de VLC Media Player, disponibles para Windows, Linux y Mac OS X, se ven afectadas por el problema de acuerdo con la descripción. Un atacante podría ejecutar código de forma remota en los dispositivos afectados si la vulnerabilidad se explota con éxito de acuerdo con el informe de error.

La descripción del problema es técnica, pero de todos modos proporciona información valiosa sobre la vulnerabilidad:

VideoLAN VLC media player 3.0.7.1 tiene una sobre-lectura de búfer basada en el montón en mkv :: demux_sys_t :: FreeUnused () en modules / demux / mkv / demux.cpp cuando se llama desde mkv :: Abrir en modules / demux / mkv / mkv.cpp.

La vulnerabilidad solo puede explotarse si los usuarios abren archivos preparados específicamente con VLC Media Player. Se adjunta un archivo multimedia de muestra que utiliza el formato mp4 a la lista de seguimiento de errores que parece confirmarlo.

Los ingenieros de VLC tienen dificultades publicitarias para reproducir el problema que se presentó en el sitio oficial de seguimiento de errores hace cuatro semanas.

El líder del proyecto, Jean-Baptiste Kempf, publicó ayer que no podía reproducir el error ya que no bloqueó el VLC en absoluto. Otros, por ejemplo, Rafael Rivera, tampoco pudieron reproducir el problema en varias compilaciones de VLC Media Player.

VideoLAN fue a Twitter para avergonzar a las organizaciones informantes MITRE y CVE.

Hola @MITREcorp y @CVEnew, el hecho de que NUNCA nos contacte para vulnerabilidades de VLC durante años antes de publicar no es realmente genial; pero al menos podría verificar su información o usted mismo antes de enviar públicamente la vulnerabilidad CVSS 9.8 ...

Oh, por cierto, esto no es una vulnerabilidad VLC ...

Las organizaciones no informaron a VideoLAN sobre la vulnerabilidad en avanzado según la publicación de VideoLAN en Twitter.

Qué pueden hacer los usuarios de VLC Media Player

Los problemas que los ingenieros e investigadores tienen para replicar el problema lo convierten en un asunto bastante desconcertante para los usuarios del reproductor multimedia. ¿Es seguro usar VLC Media Player mientras tanto porque el problema no es tan grave como se sugirió inicialmente o no es una vulnerabilidad en absoluto?

Puede pasar un tiempo antes de que las cosas se resuelvan. Mientras tanto, los usuarios pueden usar un reproductor multimedia diferente o confiar en la evaluación de VideoLAN del problema. Siempre es una buena idea tener cuidado cuando se trata de la ejecución de archivos en sistemas, especialmente cuando provienen de Internet y de fuentes en las que no se puede confiar al 100%.

Ahora tú : ¿Cuál es tu opinión sobre todo el asunto? (a través de Deskmodder)