Es de conocimiento común entre los usuarios de GNU / Linux que hay una probabilidad significativamente menor de infectarse con malware cuando se ejecuta GNU / Linux que cuando se ejecuta Microsoft Windows; Sin embargo, sería un error decir que hay una probabilidad cero plana. El malware existe, aunque las probabilidades de que te topes con él son bajas.

Yo estimaría que probablemente el 95% de los usuarios de GNU / Linux de escritorio no usan ningún tipo de software antivirus, y en términos generales es más que probable que estés seguro de hacerlo ... Sin embargo, si eres del tipo que comete más errores en el Como precaución, es posible que desee saber cómo instalar algo para aliviar su mente a este respecto.

ClamAV es una aplicación de malware y antivirus de código abierto para GNU / Linux, así como para otros sistemas, incluidos BSD, Solaris e incluso Microsoft Windows. La mayoría de los administradores de servidores le dirán que ejecutan ClamAV en sus máquinas de producción; Entonces, ¿por qué no ejecutarlo también en su máquina doméstica?

Instalación de ClamAV y Clamtk

Dependiendo de la elección de su sistema operativo, puede instalar estos paquetes de dos maneras diferentes. En este artículo daré ejemplos sobre cómo instalarlos a través de sistemas basados en Debian / Ubuntu, así como sistemas basados en Arch; si está ejecutando una distribución fuera de este rango de opciones, es posible que deba cambiar los comandos que vamos a usar a los comandos específicos de su administrador de paquetes, o use su administrador de paquetes GUI si tiene uno.

Si prefiere construir desde la fuente, puede descargar ClamAV desde su página de inicio aquí. También hay instrucciones para otras distribuciones como Gentoo, Fedora y OpenSUSE, así como Solaris, BSD y MacOSX.

Si está ejecutando una distribución basada en Debian / Ubuntu:

- sudo apt install clamav clamtk

Si está ejecutando una distribución basada en Arch:

- sudo pacman -S clamav clamtk

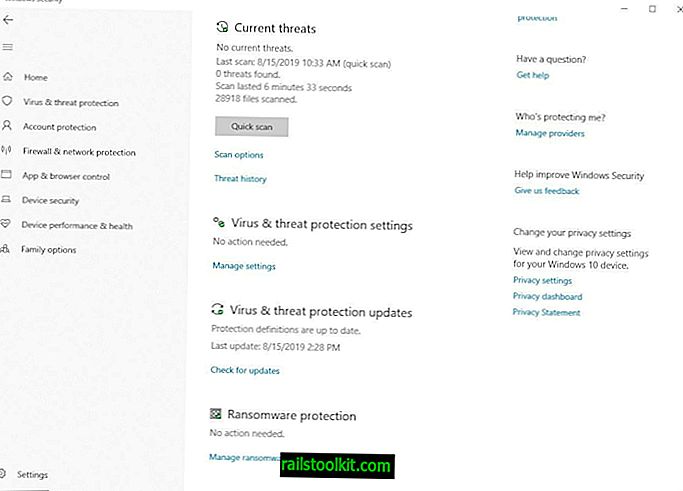

Configure ClamAV para escaneos diarios y mantenga actualizadas las definiciones de virus

Lo primero que vamos a querer hacer es asegurarnos de que tanto ClamAV como el servicio de actualización freshclam se inicien automáticamente.

- sudo systemctl enable --now freshclamd

- sudo systemctl enable --now clamd

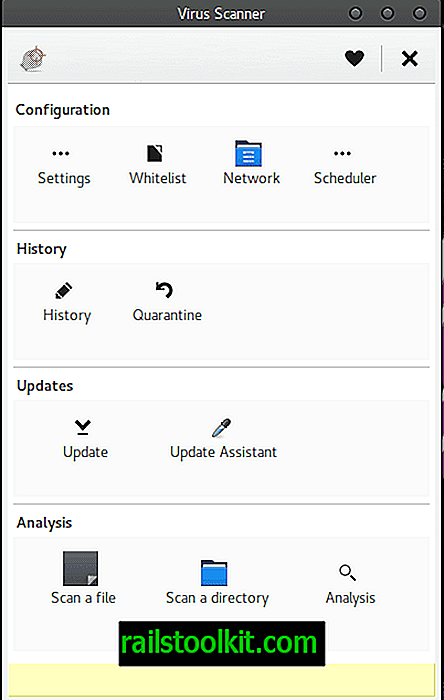

Una vez hecho esto, queremos abrir Clamtk, que normalmente se encuentra en el menú Accesorios de su aplicación pateador.

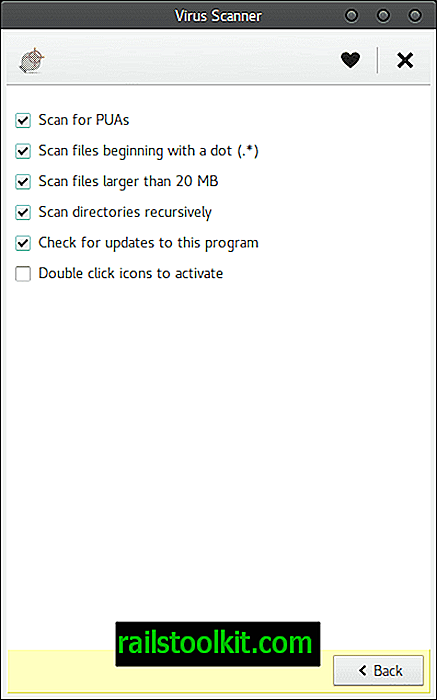

Desde aquí, haga clic en Configuración y marque todas las casillas excepto la última.

A continuación, queremos ir al Asistente de actualización y seleccionar "Me gustaría actualizar las firmas yo mismo".

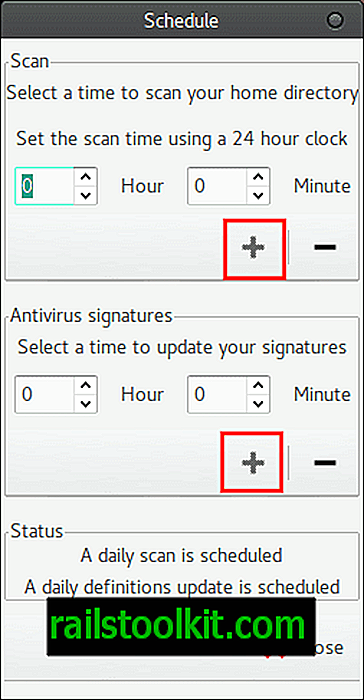

Haga clic en Aplicar y luego regrese a la pantalla principal de Clamtk y seleccione "Programador".

Desde aquí, configure la hora en que desea escanear automáticamente su PC, así como la hora en que desea actualizar las definiciones cada día, y luego haga clic en el símbolo + para cada una para habilitar la configuración. Su ventana debe decir: "Se programa una exploración diaria" y "se programa una actualización diaria de definiciones".

Desde aquí podemos volver a la ventana principal nuevamente, hacer clic en "actualizaciones" y hacer clic en el botón "Aceptar" para actualizar la base de datos manualmente una vez solo para comenzar.

Finalmente, regrese al menú principal y seleccione "Escanear un directorio". En este punto, recomendaría escanear todo su sistema de archivos, pero podría simplemente escanear su directorio de inicio ya que la gran mayoría de todo lo que haya descargado o guardado probablemente esté allí. Te dejo esa decisión a ti. Una vez que haya escaneado, el resto es bastante sencillo, ¡y listo! ¡Buena suerte!

Palabras de clausura

Una nota especial: ClamAV es sensible. REALMENTE sensible a veces ... En mi exploración inicial, me dijeron que tenía más de 177 amenazas potenciales. Cuando me desplacé a través de la lista, vi que alrededor del 60% de las 'amenazas' no eran más que archivos de caché de Firefox (que borro a menudo de todos modos) que están falsamente etiquetados como un virus Linux enorme e importante que EXISTE, pero a menos que Ghacks, google, o los sitios web de office365 me lo entregaron; entonces fue un falso positivo (que era, para ser muy claro, falso positivo).

Muchos de los otros falsos positivos, eran simplemente partes del paquete de software LibreOffice, etiquetados como un exploit HTML que tiene AÑOS de antigüedad. A través de una búsqueda realmente rápida, descubrí que esto era nuevamente un falso positivo.

Con esto se dice; no asuma que solo porque le dijeron que tiene errores, significa que tiene errores. Haz tu investigación; y utilice la herramienta de análisis incorporada en Clamtk que tomará sus resultados y buscará lo que OTROS escáneres de virus han dicho sobre ellos ... Si todos vuelven en blanco / limpios, sabe que probablemente esté bien. Por mucho que los falsos positivos sean una molestia, al menos lo está intentando, ¿verdad? ¡Prefiero que sea demasiado sensible, que no lo suficientemente sensible!